“피 냄새를 맡은 상어 떼가 사물인터넷(IoT) 기술이 접목된 가전제품 주변을 맴돌고 있다.” 영국의 보안기업 소포스랩스의 보안 연구 책임자인 제임스 린의 경고다. 스마트TV와 스마트에어컨 등 IoT 기술 접목으로 자체적인 운영체제를 갖춘 가전제품이 급속히 늘면서 보안에도 비상이 걸렸다.

해커가 침입할 수 있는 네트워크의 ‘빈틈’도 함께 늘었기 때문이다.

물론 사용자의 ‘스마트냉장고’에 우유나 고기가 얼마나 남았는지 궁금해서 해킹을 감행하는 경우는 아마 없을 것이다. 하지만 관련 해킹 피해가 해당 가전제품에만 미칠 것으로 생각하면 큰 오산이다.

IoT 기기 편리성만 추구, 보안엔 취약

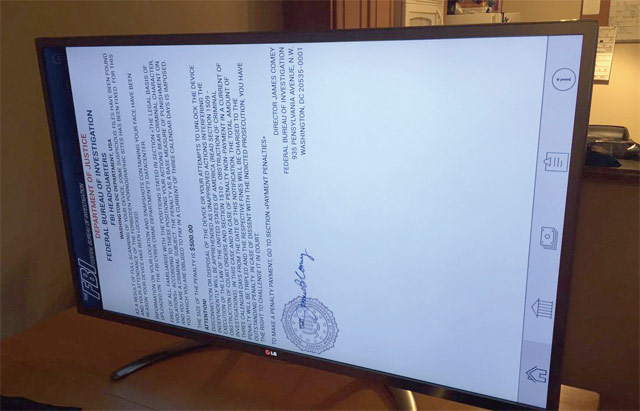

지난 3월에는 폭로 전문 웹사이트 ‘위키리크스’가 미국 중앙정보국(CIA)이 애플·삼성 등 글로벌 정보기술(IT)기업들의 스마트폰과 스마트TV 등 가전 기기에 악성코드를 심어 일반 소비자들을 전방위적으로 도·감청했다고 폭로했다.

당시 위키리크스는 CIA 사이버정보센터의 기밀문서 8761건과 첨부문서 943건을 공개하면서, CIA가 영국 정보기관 MI5와 함께 개발한 악성코드 ‘우는 천사(Weeping Angel)’를 통해 2014년 삼성전자 스마트TV를 해킹했..

이코노미조선 멤버십 기사입니다

커버스토리를 제외한 모든 이코노미조선 기사는

발행일자 기준 차주 월요일 낮 12시에

무료로 공개됩니다.

발행일자 기준 차주 월요일 낮 12시에

무료로 공개됩니다.

멤버십 회원이신가요? 로그인